アプリやインフラの脆弱性を高精度に検知し、具体的な修正方法までを提示します。リリース前の安全確認を迅速化し、重大事故につながる脆弱性を未然に、かつ確実に塞ぎます。

こんなお悩みはありませんか?

- 新機能のリリースを控えているが、セキュリティ上の欠陥がないか不安

- 年1回の定期診断はしているが、日々更新されるアプリの最新状態の安全性は保証できていない

- 過去の診断で指摘を受けたが、専門的すぎてどこからどう直すべきか社内で判断できない

ツールが見逃す脆弱性まで、ホワイトハッカーの目で特定。

「どこを、どう直すか」まで明確にして、安全なリリースを支えます。

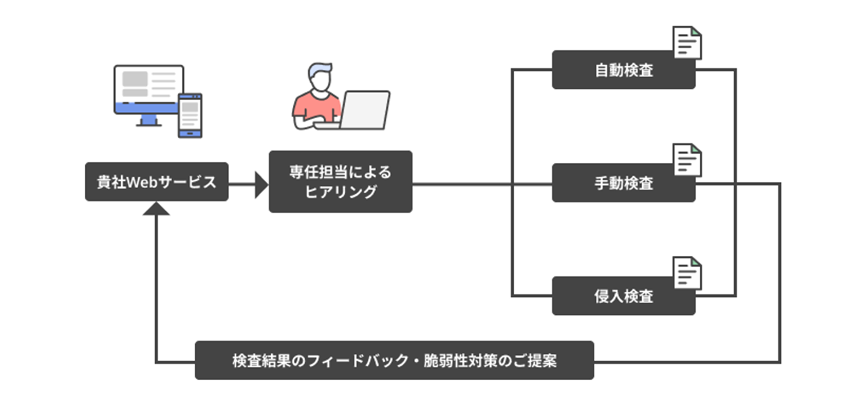

導入までのステップ

システムとホワイトハッカーによるハイブリッド徹底検査

広範囲を網羅する高度な診断システムと、経験豊富なホワイトハッカーの知見を融合。機械的な網羅性と、攻撃者の意図を組んだ深い洞察の両面から、システムの死角にある脆弱性を確実に特定します。

具体的アクションの提示

発見された欠陥に対し、現場のエンジニアが迷わず修正できるよう、お客様の環境に合わせた「具体的な解決策」を優先順位とともに提案します。

スピード感を持った安全なサービス公開

リリース直前のスピード感に合わせた柔軟な診断により、重大な事故リスクを未然に排除。自信を持って「安全なサービス」を最速でお客様へ届けられます。

複数の検査アプローチ

セキュリティ検査の検査内容や対象に応じてアプローチを選択できます

セキュリティの「現在地」を把握することが、最適な対策への第一歩です。まずはお気軽にご相談ください。

検査項目

以下8カテゴリ、57項目を検査し、報告書にまとめてお渡しします。

| プラットフォーム | オープンポート オープンサービス 既知の脆弱性 SSL/TLSの設定 |

| 認証 | ユーザー登録 認証回避 ロックアウト機能 パスワードの強度 パスワードヒストリーによる制御 パスワードリセット機能 パスワード変更機能 暗号通信によるパスワード送信 ハードコードされたパスワード |

| セッション | Cookie属性 (Secure) Cookie属性 (HttpOnly) 暗号化通信でのセッションの送受信 セッション機能の有効化 セッションフィクゼーション 推測可能なセッションID クロスサイトリクエストフォージェリ セッションタイムアウト機能 ログアウト機能 |

| 入力検査 | リフレクト型クロスサイトスクリプティング (XSS) ストア型クロスサイトスクリプティング (XSS) HTTP Verb タンパリング SQLインジェクション コマンドインジェクション ローカルファイルインクルージョン リモートファイルインクルージョン CRLFインジェクション CSS インジェクション 相対パスによる上書き サーバーサイド・テンプレートインジェクション |

| クライアントサイド | クリックジャッキング HTMLインジェクション |

| ファイルアップロード | ファイルコンテンツ・Content-Type・ファイル名・メタデータを細工したXSS RCE (リモートコード実行) DoS ZIPファイルによるファイル上書き攻撃 ZIPファイルによるシンボリックファイルの上書き攻撃 XXE |

| 情報漏洩 | エラーハンドリング クエリーストリング内の機密データ バックアップファイルの存在 設定ファイルの参照 キャッシュによる情報漏洩 個人情報のマスキング不備による漏洩 ディレクトリリスティング |

| その他 | オープンリダイレクト デシリアライゼーション SSRF(Server Side Request Forgery) クロスサイトWebSocketハイジャック |

オプションサービス

ご希望に応じて追加いただける有償サービスをご紹介します。

| メニュー | 内容 |

| 再検査 | セキュリティ検査で脆弱性が検出された後、改修後に再度検査いたします。再検査をご希望する箇所のみでの実施が可能で、1箇所単位で料金が発生します。なお、再検査の有効期限は報告書提出日から2ヶ月以内になります。 |

| iOSアプリ | 検査対象がiOSで提供されている場合、モバイル端末内のアプリケーションのセキュリティに対して検査を行います。APIと連携部分においては基本料金内で実施します。 |

| Androidアプリ | 検査対象がAndroidで提供されている場合、モバイル端末内のアプリケーションのセキュリティに対して検査を行います。APIと連携部分においては基本料金内で実施します。 |

| AWSアカウント検査 | AWSアカウントのセキュリティに関わる設定を検査します。CISベンチマークをベースに追加で検査項目をカスタマイズし、リスクを判定して報告いたします。 |

| 追加手動検査 | 10箇所までは基本料金内で実施します。それ以上は追加料金で対応します。 |

| オンライン報告会 | WebEx、 Zoomなどで遠隔ミーティングを開催し、報告書の内容を解説をさせていただきます。報告書の内容について理解を深めたい、第三者から関係部署のメンバーへ報告したい場合にご利用ください。 |

よくある質問

- 脆弱性が検出された時の対応方法は報告書に記載されますか?

- 報告書には脆弱性の詳細とその対応方法を記載させていただきます。対応方法はなるべくお客様のシステム環境にあった対策がとれるように記載させていただきます。記載した内容にご不明な点がある場合はメールや口頭で説明させていただきます。

- 報告会は実施していただけますか?

- 報告会はリモート対応で開催することは可能です。オプションサービスとなりますが、関係者の方を招集して会議形式で説明が必要な場合はご利用ください。

- 当サービスの強みや他社との差別化はありますか?

- パブリッククラウド基盤上でWebセキュリティに特化したクラウドサービスを開発しており、AWSやAzure、Google Cloud上のWebサービスの検査を得意としております。

- 検査項目は網羅するため基準などに沿って実施しておりますか?

- 日本セキュリティオペレーション事業者協議会及びOWASPによる脆弱性診断士スキルマッププロジェクトが定める「脆弱性診断ガイドライ ン」に沿った検査メニューでサービスを提供しております。

- 脆弱性診断で利用しているツールは何を利用していますか?

- Webアプリケーションレイヤーの検査においてはBurpSuiteを利用しております。プラットフォーム検査では OpenVAS、nmap、nuecli、自社開発のスキャナーを利用しております。

脆弱性診断サービスへのお問い合わせ

下にフォームが表示されない場合は、お手数ですが info@classmethod.jp までご連絡ください。